原创 英伟达的天塌了,美国AI芯片果然被动了手脚

这场风波的起点,是一个被迅速放大的“信任问题”。

一边,中国监管部门就英伟达 H20 芯片的安全疑虑发问,要求企业对潜在风险做出说明;

另一边,路透社披露美国执法机构在部分搭载英伟达/AMD 芯片的 AI 服务器货物中暗藏追踪器,用于监测违规流向中国的走私链路。

前者关乎“芯片里有没有后门”,后者揭示“供应链上动不动手脚”。

两者交叠,技术与地缘的缝隙被彻底撕开:芯片还能不能被信任?谁来给“安全”盖章?

这里,我们要先厘清一个关键差别:“货物追踪”≠“芯片后门”。

据多家报道,这些定位装置多被放置在服务器包装或部件中,

目标是高风险航线与经销环节的非法转运;并非在 GPU 硅片内部预植不可见的控制逻辑。

英伟达也公开否认在产品中安装“秘密追踪器”或“后门/熔断开关”。

这并不能洗清所有担忧,但起码提醒我们:讨论要分层,别把供应链执法手段与硅级 backdoor 混为一谈。

为什么“分层讨论”仍让人不安?

因为历史上,供销链路与硬件层面的“可控性”都真实存在过:

从斯诺登档案揭示的网络设备被加装监测组件,到围绕 Intel Management Engine(以及 AMD PSP)长期的黑盒风险争议,技术社区早已对“不可验证的底座能力”保持警惕。

这些案例并不等于“当下每颗芯片都有后门”,却足以说明:一旦底层被某种不可见机制掌控,传统的系统级防护就会失效。

更值得关注的是制度面

美国国会近月提出的 Chip Security Act,思路是让高端芯片具备“位置验证/可追踪能力”,以强化出口管制的可执行性。

支持者强调“止漏”;反对者担心这等于在关键算力上制度化引入可被滥用的攻击面。

技术上可行不等于治理上可靠,规制一旦写入法条,外部世界对“中立供应”的信任成本会直线上升。

所以,回到我们中国视角,此次约谈并非“情绪化回击”,而是数字主权的底线管理:

当 AI 芯片成为各行业的“算力电网”,任何可能的远程定位、停用或数据侧漏,都不再是企业级风险,而是国土安全与产业连续性的系统性风险。

中国要求企业作出解释、推进本土替代并强化第三方测评(含固件、BMC、驱动与板级设计的全链路验证),在逻辑上并不神秘——这恰是把“安全”从口号落到可审计流程。

这场争议对全球市场同样是“信任冲击测试”:

对采购方:

需要把“可验证性”写入招标与验收,包括供应链可视化、固件签名可复核、远程管理模块可禁用/可替换。

对芯片与整机厂:

是时候给出更强的透明度承诺,比如开放安全接口规范、提供可审计的固件镜像、允许第三方安全启动链验证。

对监管者:

安全边界应有最小化原则——实现可追踪的合规目标未必非要在芯片里植入永久机制,避免为攻击者“预安装捷径”。

(技术治理的目标是可控而非可控于我。)

算力时代的竞争,终局不在于谁的芯片算得更快,而在于谁能把“安全—合规—透明—可验证”做成全球共识。

只有算法可审计、数据可控、结果可追溯。

这样,算力才能像电力一样,成为全人类的公共底座,而不是某些巨头的垄断工具。

唯有如此,“后门”的传闻才会越来越无处藏身,信任才不会只停留在声明里!

END

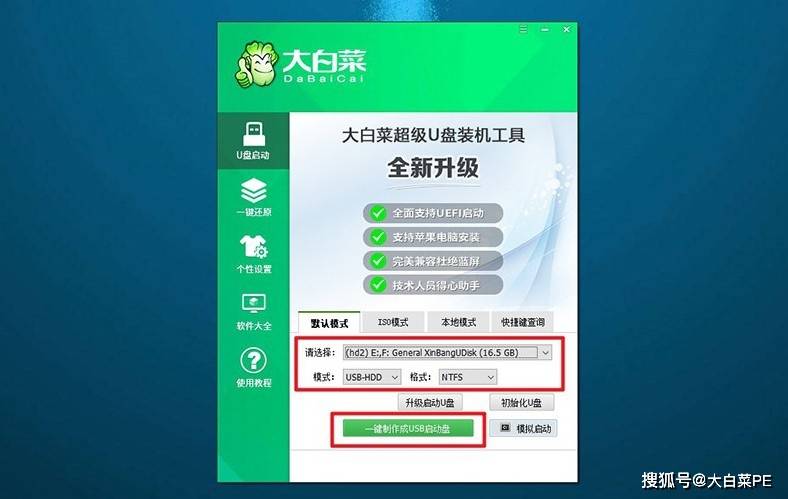

大白菜U盘启动盘是一款专门为电脑系统维护与重装设计的工具,适合没有专业基础的普通用户。

它通过制作一个带启动功能的U盘,让电脑在遇到系统崩溃、蓝屏、无法开机等问题时,可以直接从U盘进入维护环境。